Wie kann man die iPhone-Textnachrichten einer Person hacken, ohne dass diese es merkt? Die meisten iPhone-Liebhaber verlassen sich mehr auf das Sicherheitssystem ihres Gadgets als auf Android-Geräte. Sie entscheiden sich aufgrund der herausragenden Sicherheitsfunktionen für das iPhone.

Wenn Sie den digitalen Markt erkunden, werden Sie leistungsstarke Spionage-Apps mit überwältigenden Funktionen kennenlernen, die problemlos auf jedes Gerät eindringen können. Du kannst iPhone-Nachrichten hacken innerhalb weniger Minuten aus der Ferne auf präzise Weise mit effektiven Spionage-Apps Die Eltern, Arbeitgeber sind die gemeinsamen Kunden dieser Spionage-Apps.

>> Nicht verpassen:

- So lesen Sie Snapchat-Nachrichten, ohne dass sie es merken (2024)

- Die 8 besten kostenlosen Bluetooth-Hacking-Apps für Android-Telefone

- So erkennen Sie, ob Ihr Telefon abgehört wird: Ein vollständiger Leitfaden 2024

Warum müssen Menschen ein iPhone hacken?

Sie fragen sich vielleicht, warum Sie ein iPhone hacken möchten. Wenn Sie ein iPhone ausspionieren, können Sie iPhone-Nachrichten, Multimediadateien, Dokumente, Social-Media-Chats und vieles mehr hacken.

Das Hacken des iPhones des Kindes wird den Eltern dabei helfen, ihre Geräte und Online-Aktivitäten aus der Ferne zu überwachen. Sie können sofort eingreifen, wenn ihre Kinder unerwartete Cyber-Probleme haben.

Ein Arbeitgeber kann die iPhones seiner Mitarbeiter hacken, um sicherzustellen, dass vertrauliche Daten des Unternehmens nicht durchsickern. Der Arbeitgeber kann Vertrauen zu seinen Mitarbeitern aufbauen, indem er deren Online-Aktivitäten ohne deren Wissen überwacht.

Einige Leute wollen das iPhone ihres Ehepartners hacken, um zu wissen, ob sie außereheliche Affären haben. Durch die Überwachung ihrer Nachrichten und Social-Media-Chats können sie die Integrität ihres Ehepartners herausfinden.

Wie man hackt Jemandes iPhone-Textnachrichten, ohne sein Telefon zu haben?

Es ist möglich, iPhone-Nachrichten zu hacken, ohne manuell auf die Gadgets zuzugreifen und sogar ohne Wissen des Besitzers. Diese Aussage löst sicherlich Ihre Neugier aus, solche Techniken für den Fernzugriff auf das iPhone auf effektive Weise zu erforschen.

Wenn Sie einen kurzen Blick auf eine Google-Suche werfen, erhalten Sie eine Liste von Spionage-Apps im digitalen Markt. Jedes Tool ist einzigartig und es wird Ihnen schwer fallen, eine zuverlässige App zu finden.

Nachfolgend finden Sie eine Einführung in einige Spionage-Apps:

1. mSpy

Diese Spionage-App ist mit iPhones kompatibel und überwacht Nachrichten, Anrufe und Online-Aktivitäten auf dem Zielgerät aus der Ferne. Es ist eine der führenden Kindersicherungs-Apps auf dem aktuellen Markt. Für Anfänger gibt es eine kostenlose Testversion, mit der sie die Funktionen erkunden können, bevor sie das Abonnement erwerben.

Es reicht aus, wenn Sie die drei Schritte durchgehen, um mehr über diese App zu erfahren. Der erste Schritt besteht darin, die App herunterzuladen, der zweite Schritt besteht darin, das Tool gemäß den integrierten Anweisungen zu installieren und einzurichten.

Der letzte Schritt führt Sie schließlich dazu, Ihre Überwachungsaufgaben auf dem Zielgerät schnell zu beginnen.

2. FlexiSPY

Es handelt sich um ein leistungsstarkes Spionagetool, das mit PCs, Tablets und iOS-Geräten kompatibel ist. Diese App bietet Benutzern eine problemlose Installation mit weiteren Überwachungsfunktionen.

Sie können alles auf dem Zieltelefon unabhängig von Ihrem Standort überwachen. Das FlexiSpy Die App hackt iPhone-Nachrichten, zeichnet Anrufe auf, sendet Warnungen, wenn sie verdächtige Texte auf dem Zielgerät erkennt, überwacht Social-Media-Chats, verfolgt den Standort usw.

Diese App dient als Segen für digitale Eltern. Sie können die Gadget-Aktivitäten Ihrer Kinder zu Hause anzeigen, wenn Sie im Büro sind, beim Einkaufen usw.

Eine effektive Überwachung auf dem iPhone Ihres Kindes ist jederzeit und überall möglich, wenn Sie dies haben FlexiSpy in Ihrem Gadget. Die gesamte Spionage erfolgt aus der Ferne ohne manuellen Zugriff auf das Zielgerät.

3. iKeyMonitor

Es ist eine benutzerfreundliche Kindersicherungs-App. Diese Spionage-App schützt Kinder vor Online-Bedrohungen wie Cybermobbing, Pornos, Websites mit Inhalten für Erwachsene usw.

Es filtert die negativen Aspekte des Internets und bietet den Kindern eine positive Phase, um ihre Fähigkeiten über Grenzen hinweg zu entdecken. Das Internet ist zu einer unvermeidlichen Lernquelle geworden und die iKeyMonitor-App bietet Kindern einen sicheren Cyberspace.

Die iKeyMonitor-App hilft Ihnen, iPhone-Nachrichten, Social-Media-Chats, Anrufprotokolle, Standortdetails, mit Wi-Fi verbundene Daten, Dokumente, Multimediadateien usw. auf dem Gadget Ihres Kindes in einem gut gesicherten Kanal zu hacken.

Hier findet das Hacken innerhalb einer Schutzmauer statt, um unnötige Cyberprobleme in Zukunft zu vermeiden. Diese App stellt sicher, dass keine gehackten Daten im Cyberspace durchsickern. Die Daten werden nur zwischen dem übergeordneten Gadget und dem angeschlossenen Gerät verschoben, und es gibt keine Unterbrechungen durch externe Hacker.

4. Spyera

Es ist die beste Spionage-App für das iPhone. Das Spyera ist eine preisgekrönte Kindersicherungs-App mit fabelhaften integrierten Funktionen. Sie können Ihre Fragen zu dieser App über den Live-Chat auf der offiziellen Website klären. Dieses Tool unterstützt Windows, Mac, Android, iPhone usw.

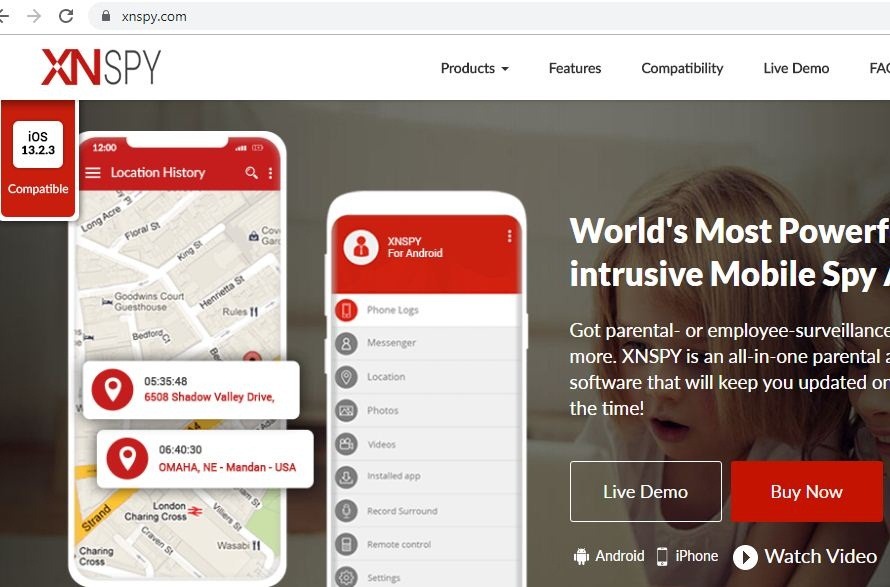

5. XNSPY

Diese Überwachungs-App bietet erweiterte Funktionen für den Fernzugriff auf Gadgets. Es ist ein nicht-intrusives Tool, das die Online-Aktivitäten des Zielgeräts optimal aktualisiert.

Diese Plattform bietet wertvollen Kunden Rabatte auf Abonnementkosten. Sie können diesen Rabatt rechtzeitig vor Ablauf in Anspruch nehmen. Diese Kindersicherungs-App funktioniert gut auf Gadgets mit Android 4 und höher und mit iOS 6 und höher auf dem iPhone.

Detaillierte Schritte zum Hacken von iPhone-Textnachrichten von jemandem

Hier erfahren Sie, wie Sie die XNSPY-Kindersicherungs-App verwenden, um iPhone-Nachrichten zu hacken:

Schritt 1: Offizieller Download

Gehen Sie zum offizielle Website von XNSPY und laden Sie die App herunter. Sie erhalten eine E-Mail mit dem Registrierungscode, der zum Zeitpunkt der Installation erforderlich ist.

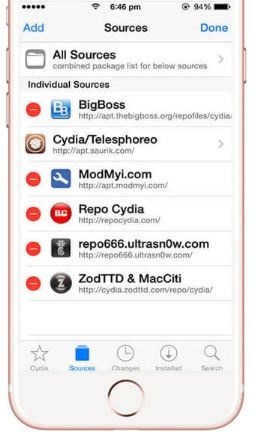

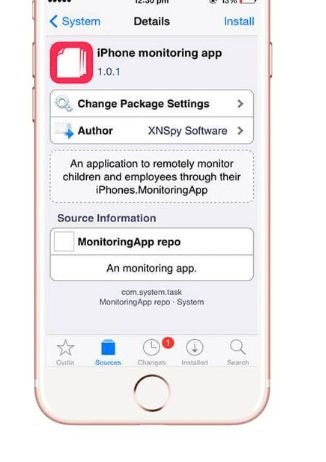

Schritt 2: Rufen Sie die Source-Seite auf

Wählen Sie auf Ihrem iPhone das Symbol „Cydia“ und tippen Sie unten auf dem Bildschirm auf die Option „Quelle“. Sie müssen oben rechts auf dem Bildschirm auf die Option „Bearbeiten“ tippen

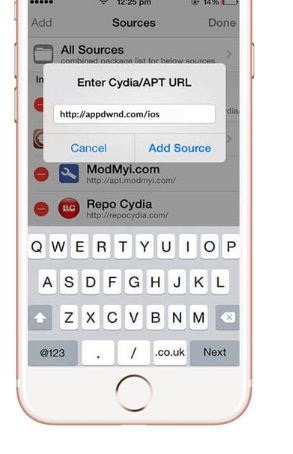

Schritt 3: APT-URL hinzufügen

Wählen Sie oben links die Option „Hinzufügen“. Es erscheint ein neues Fenster, in dem Sie aufgefordert werden, die APT-URL einzugeben. Sie erhalten diese iOS-URL kurz nach dem Herunterladen der App per E-Mail. Klicken Sie dann auf die Schaltfläche „Quelle hinzufügen“.

Die URL-Überprüfung findet statt, gefolgt von der Aktualisierung der neuen Quelle.

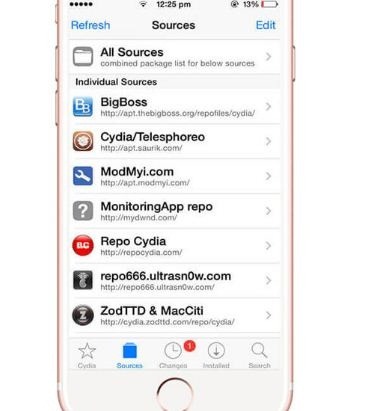

Schritt 4: Kehren Sie zu Cydia zurück

Nach dem Aktualisierungsvorgang sollten Sie auf „Zurück zu Cydia“ klicken und dann „Überwachungs-App-Repo“ auswählen.

Schritt 5: Folgen Sie der Kette

Auf dem nächsten Bildschirm müssen Sie „System -> iPhone-Überwachungs-App“ auswählen und dann oben rechts auf die Option „Installieren“ klicken.

Schritt 6: Warten Sie, bis der Prozess abgeschlossen ist

Sie sollten auf die Schaltfläche „Bestätigen“ tippen und einige Minuten warten, bis der Vorgang abgeschlossen ist. Im folgenden Bildschirm sollten Sie die Schaltfläche „Springboard neu starten“ auswählen.

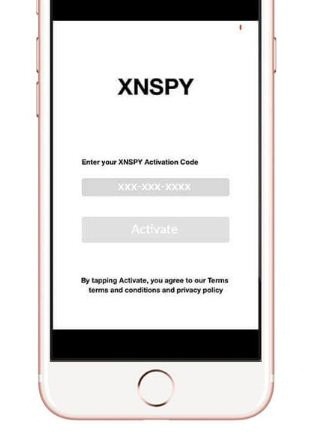

Schritt 7: Geben Sie den Aktivierungscode ein

Wählen Sie auf dem Startbildschirm des iPhones die Option „Systemaufgabe“ und geben Sie dann den Aktivierungscode ein. Während des Download-Vorgangs erhalten Sie eine E-Mail mit dem Aktivierungscode. Dann müssen Sie auf die Schaltfläche „Aktivieren“ klicken.

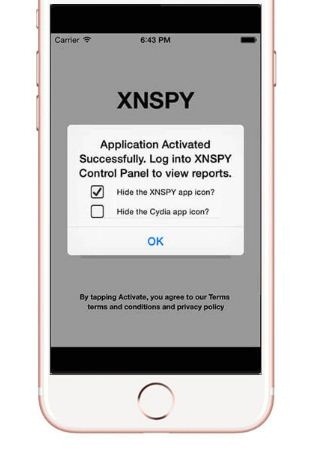

Schritt 8: Machen Sie es unauffindbar

Sie müssen das Kontrollkästchen mit der Bezeichnung Hide the XNSPY app icon ankreuzen, um es nicht erkennbar zu machen, und auf die Schaltfläche „Ok“ klicken.

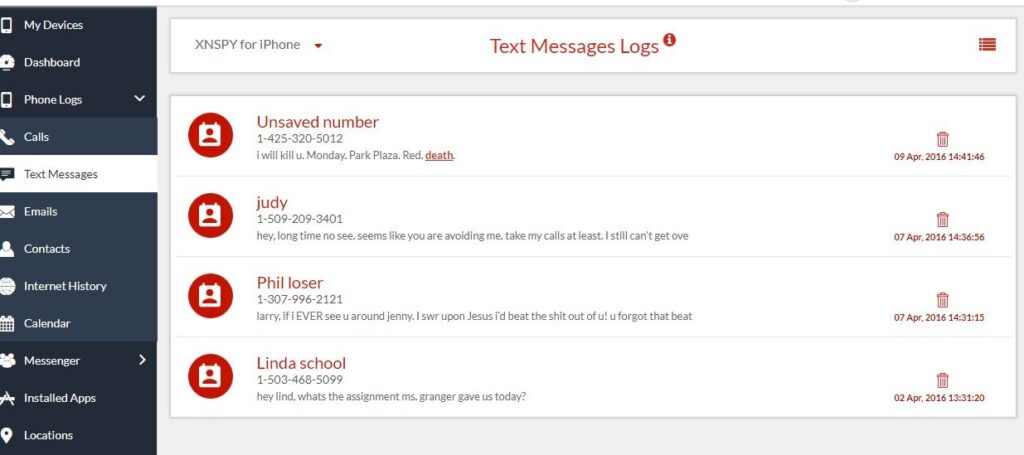

Schritt 9: Starten Sie die Überwachung

Öffnen Sie nun das Dashboard der XNSPY-App und wählen Sie „Textnachrichten“ im linken Bereich des Bildschirms. Sie sehen die relevanten Nachrichten auf der rechten Seite zusammen mit Zeit- und Datumsdetails.

Erstaunliche Funktionen von Spionage-Apps außer der Überwachung von Nachrichten

Einige der wichtigsten Funktionen von Spionage-Apps:

- Sie können einen Geofence erstellen, um die Kinder vor Gefahrenzonen zu schützen

- Mit der Spionage-App ist eine Standortverfolgung in Echtzeit möglich

- Es gibt Optionen, um unangemessene Apps aus der Ferne auf dem Zielgerät zu blockieren

- Verbessern Sie Ihre Zeitmanagementfähigkeiten mit der Funktion „Zeitplan“.

- Stellen Sie „Bildschirmzeit“ ein, um die Gadget-Nutzung einzuschränken

- Erhalten Sie Benachrichtigungen, wenn Ihr Kind verdächtige Texte oder Bilder erhält

- Erfassen Sie genaue Daten wie Anrufprotokolle, Häufigkeit der App-Nutzung, auf Social-Media-Websites verbrachte Zeit usw.

Zusammenfassung

Daher hattest du eine klare Vorstellung davon wie man jemandes iPhone-Textnachrichten hackt mit Hilfe dieses Artikels. Jetzt können Sie mit Hilfe effektiver Spionage-Apps auf dem digitalen Markt ganz einfach iPhone-Nachrichten Ihrer Kinder und Jugendlichen hacken.

Nutzen Sie die richtige App für verlässliche Ergebnisse. Greifen Sie ohne deren Wissen überall und jederzeit auf das Gadget Ihres Kindes zu. Entdecken Sie die bemerkenswerten Funktionen von Spionage-Apps und nutzen Sie sie optimal.

Die funktionsreichen Spionage-Apps unterstützen Sie bei der Überwachung verschiedener Aspekte der Gadget-Nutzung. Mit Spionage-Apps müssen Sie rechtzeitig entsprechende Maßnahmen ergreifen, um Ihre Kinder vor den Bedrohungen unbekannter Quellen in der Cyberwelt zu schützen.

>> Klick hier um mehr Beiträge über Telefon-Hacking zu erfahren.

- xMobi Review 2024: Ist es effektiv und legitim? - Januar 29, 2024

- uMobix Review 2024: Ist es gut? - November 3, 2023

- Die 5 besten Instagram-Spionage-Apps für Android und iPhone (2024) - Oktober 24, 2023

Ich höre gerne Musik und gehe gerne schwimmen, campen, shoppen, lesen und sogar tanzen. Weil Musik wirklich ein Teil meines Lebens ist und ich an einem Tag nicht darauf verzichten kann, Musik zu hören. Und meine Art von Musik ist Gospel R$B mit Country und Oper.

Hallo zusammen, ich bin heute super aufgeregt. Ich sah Kommentare von Leuten, die bereits einen Kredit von Digitaltechhacker @ gmail com erhalten hatten, und entschied mich dann, mich auf der Grundlage ihrer Empfehlungen anzumelden. Vor einigen Stunden bestätigte ich eine Summe von 10,000 Euro, die ich von meinem eigenen Bankkonto angefordert hatte. Das sind wirklich großartige Neuigkeiten, und ich rate jedem, der einen echten Kredit benötigt, einen Antrag per E-Mail zu stellen: DIGITALTECHHACKER @ GMAIL COM

Auch wenn das Ausspionieren oder Hacken des Telefons von jemandem illegal sein könnte, rechtfertigte die Situation um meine Ehe dies. Trotz mehrerer Versuche erwies es sich jedoch als Herkulesaufgabe, einen zuverlässigen Hacker zu finden, bis mir Digitaltechhacker @ gmail com vorgestellt wurde. Tatsächlich wurde ich bei meinen Versuchen, einen professionellen Hacker einzustellen, viele Male betrogen. Hier ist das Problem, ich vermute, mein Mann trifft sich mit anderen Damen. Die meisten Hacker, die ich kontaktiert habe, haben mein Geld eingesammelt, und ich habe nie etwas von ihnen gehört. Ich beschloss, es ein letztes Mal zu versuchen, bevor ich schließlich aufgab. Nun, es hat sich ausgezahlt, der Hacker hat sein Telefon geklont. Jetzt kann ich alles, was er tut, in Echtzeit sehen. Fühlen Sie sich frei, Digitaltechhacker @ gmail com für Ihre professionellen Hacking-Dienste zu kontaktieren.

Wie verfolgt man eine Person anhand ihrer Handynummer? Die Standortverfolgung von Mobiltelefonen anhand der Telefonnummer ist wie eine gottähnliche Supermacht. Zu wissen, wo jemand ist, ist wahrscheinlich die beruhigendste und wertvollste Technologie, die man heutzutage haben kann. Sie könnten nicht sicherer sein, wenn Sie wissen, dass Ihre Kinder sicher sind, wo immer sie sind. Leider ist diese Technologie nicht für die Öffentlichkeit verfügbar. Es gibt möglicherweise einige Software-Tools, die online verfügbar sind, die den Standort eines Mobiltelefons verfolgen können, aber sie können auch nur zu einem guten Preis funktionieren. Kontakt für Anfragen/Angebote: Digitaltechhacker @ gmail com

Ich habe noch nie einen legitimen Hacker wie Cybergoldenhacker gesehen. Er hat mich nicht im Stich gelassen, eigentlich suchte ich nach einer Möglichkeit, WhatsApp meiner Freundin zu hacken, weil sie Spielchen mit mir spielte. Dass ich frustriert war, dass ich nicht wusste, was ich tun sollte Also habe ich einem Freund von diesen aktuellen Problemen erzählt und er hat mich an einen Hacker empfohlen, der mir helfen kann. Ich konnte diesen Hacker kontaktieren und er hat wirklich großartige Arbeit für mich geleistet. Jetzt habe ich Zugriff auf ihr WhatsApp-Konto…

kontaktieren Sie ihn: cybergoldenhacker bei gmail dot com

Ich war mir sicher, dass mein Mann mich betrügt, aber ich hatte nicht genug Beweise oder Beweise, um ihn festzunageln. Ich habe zuvor einen Artikel gelesen, in dem erklärt wurde, wie es möglich ist, das Telefon eines anderen auszuspionieren. Ich habe von Dualspy57 erfahren.

Ich habe ihn kontaktiert und er hat großartige Arbeit geleistet. Jetzt überwache ich das Telefon meines Mannes und weiß, wen er schreibt oder anruft. Ich kann ihn sehr empfehlen.

Kontakt – Dualspy57 @ gmail.com

Es gibt tatsächlich so viel zu ertragen, wenn es um Beziehungen geht. Egal wie gut du zu ihnen bist, es bedeutet nicht, dass sie dich genauso behandeln werden. Es ist so traurig, meine Frau zu entdecken, von der ich dachte, dass sie eine Verstärkung sein könnte, aber es scheint, als hätte ich mich selbst monatelang getäuscht. Ich muss unbedingt wissen, was sie in letzter Zeit so gemacht hat, also musste ich mich an webhubghost (@) gmailcom wenden, die so viele wahrheitsgemäße und erstaunliche Bewertungen im Internet erhalten hat, um aus der Ferne in ihr Handy zu gelangen. Er hat das im Handumdrehen erledigt, der Service wurde perfekt geliefert. Ich konnte ihre WhatsApp-Nachrichten, Anrufprotokolle und Textnachrichten sehen, was ziemlich erstaunlich war, und ich dachte, sie hat mich wegen all des Geldes angelogen, das ich ihr geschickt habe Ihre Mails waren die schlimmsten, die ich mir je vorstellen konnte. Ich empfehle webhubghost @ gmailcom aufrichtig, wenn Sie einen ähnlichen Service benötigen und eine perfekte Arbeit leisten möchten. Dies ist kein Schwindel oder Betrug, ich möchte, dass jeder sein Glück findet, indem er seinen Partner mit diesem ehrlichen und edlen IT-Experten ausspioniert. Diese App funktioniert perfekt, aber Sie brauchen die Hilfe des echten Deals mit der obigen E-Mail, um sich aus den Ketten eines Betrügers und einer missbräuchlichen Beziehung zu befreien, indem Sie durch sein Fachwissen und seine Fähigkeiten konkrete Beweise erhalten. Probieren Sie Ben aus und bereuen Sie es nicht mehr, bessere Tage stehen bevor.